DE QUOI S'AGIT-IL ?

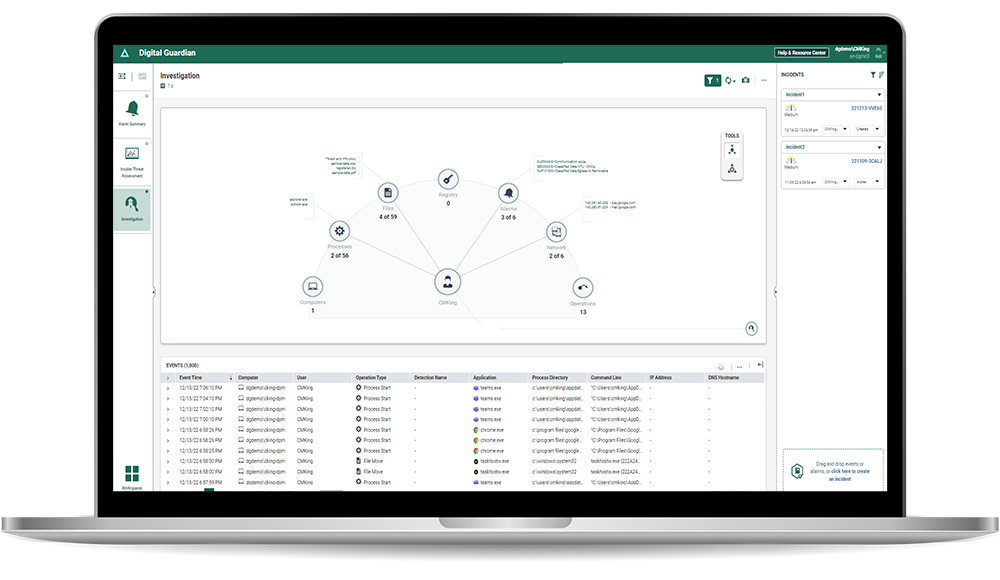

Un service cloud de reporting, de flux de travail et d'analyse avancés du Big Data qui fournit une protection des données fondée sur les menaces. DG Analytics and Reporting Cloud (ARC) exploite les données diffusées en continu par des agents poste de travail et des sondes réseau de Digital Guardian pour offrir la visibilité la plus avancée sur les évènements liés au système, aux utilisateurs et aux données. Cette solution de visibilité anime des tableaux de bord et des espaces de travail approuvés par les analystes en sécurité afin d'activer la prévention contre les pertes de données et la détection et la gestion des incidents sur les postes de travail – le tout sur la même console.

PRINCIPAUX AVANTAGES

ANALYSES QUI FILTRENT LES INFORMATIONS PARASITES

Digital Guardian ARC surveille l'éventail le plus complet d'événements liés à vos systèmes, à vos utilisateurs et à vos données, filtrant rapidement les anomalies potentielles. Il ne déclenche des alarmes qu'en cas d'événements hautement fiables justifiant une investigation supplémentaire de la part des analystes InfoSec et/ou SOC.

DES TABLEAUX DE BORD ET DES ESPACES DE TRAVAIL APPROUVÉS PAR LES ANALYSTES EN SÉCURITÉ QUI VOUS GUIDENT DANS LES ASPECTS CLÉS

Nos chasseurs de menaces et analystes en sécurité de l'information expérimentés ont développé des espaces de travail pour guider les professionnels de la sécurité vers les événements pertinents afin d'identifier les activités internes et externes anormales et suspectes. Les analystes peuvent facilement zoomer pour suivre une enquête et déterminer les prochaines étapes ou pour créer des tableaux de bord, des rapports et des espaces de travail personnalisés.

GESTION DES INCIDENTS EN GLISSER-DÉPOSER QUI ACCÉLÈRE LES TEMPS DE RÉPONSE

Les analystes peuvent simplement procéder par glisser-déposer pour créer de nouveaux incidents ou ajouter des événements ou des alarmes. Ajouter des commentaires ou des artefacts est simple. Une chronologie s'établit automatiquement tandis qu'ils enquêtent sur un incident et travaillent à sa résolution.

CLIC AVEC LE BOUTON DROIT DE LA SOURIS POUR UNE REMÉDIATION TEMPS RÉEL

Les analystes peuvent mettre sur liste noire des processus au sein de l'entreprise depuis virtuellement n'importe quel écran pour remédier en temps réel aux menaces identifiées pendant la gestion de l'incident ou la recherche des menaces. Les options de remédiation comprennent des listes noires, des analyses, des avertissements au lancement, des signalements à VirusTotal, et bien plus encore.